Github dvwa

Koszyk 0. Dodaj do koszyka lub Kup na prezent Kup 1-kliknięciem. Przenieś na półkę.

Zabezpieczenie własnej witryny przed atakiem wymaga znacznych nakładów finansowych bądź dużej wiedzy i doświadczenia. Bezpieczeństwo WWW spędza sen z powiek wielu użytkownikom. Niestety, najnowsze rodzaje ataków są bardzo zaawansowane, wszystko zaś dodatkowo komplikują mechanizmy śledzące — zarówno ze strony nastawionych na zysk korporacji, jak i różnych agenci rządowych — utrudniając rozwój bezpiecznego internetu. Z pomocą przychodzi nam linuksowe środowisko o nazwie Web Security Dojo [1], dzięki któremu zwykli użytkownicy i początkujący profesjonaliści mogą się wiele nauczyć na temat bezpieczeństwa WWW. Celem Dojo jest udostępnienie praktycznych ćwiczeń związanych z atakami i zabezpieczeniem się przed nimi. Dojo potrafi działać w VirtualBoksie w wersji co najmniej 5. Następnie otwieramy nową maszynę wirtualną Rysunek 1.

Github dvwa

Można go uruchomić online w darmowym dostawcy usług hostingowych OnWorks dla stacji roboczych. Jego głównym celem jest pomoc specjalistom ds. Celem DVWA jest ćwiczenie niektórych z najczęstszych luk w zabezpieczeniach sieci Web o różnych poziomach trudności, za pomocą prostego, prostego interfejsu. Należy pamiętać, że w tym oprogramowaniu istnieją zarówno udokumentowane, jak i nieudokumentowane luki w zabezpieczeniach. To jest celowe. Zachęcamy do odkrywania jak największej liczby problemów. Cholernie podatna aplikacja internetowa jest cholernie podatna na ataki! Nie przesyłaj go do publicznego folderu html dostawcy usług hostingowych ani na żadne serwery internetowe, ponieważ zostaną one naruszone. Jest hostowany w OnWorks, aby można go było uruchomić online w najprostszy sposób z jednego z naszych bezpłatnych systemów operacyjnych. Wszelkie prawa zastrzeżone. OnWorks® jest zastrzeżonym znakiem towarowym. Postępuj zgodnie z tymi instrukcjami, aby uruchomić tę aplikację: - 1. Pobrałem tę aplikację na swój komputer.

W zrzutach z logu widzimy zarówno zapisu i usunięcia do folderu tymczasowego plików uploadowanych pierwsze 2 screeny.

Rok obfitował w różnego rodzaju podatności które umożliwiają umieszczenie webshell-i w usługach dostępnych za pomocą WWW — patrz np. Exchange np. W pierwszej części zajmiemy się podstawami jak wykrywać webshell w systemach Windows. Jednak niejednokrotnie nie mamy takiego komfortu i musimy radzić sobie w inny sposób. Dlatego do wykrywania webshell-i w systemach Windows wykorzystamy Sysmon. W niniejszych artykułach wykorzystamy 2 webshell-e.

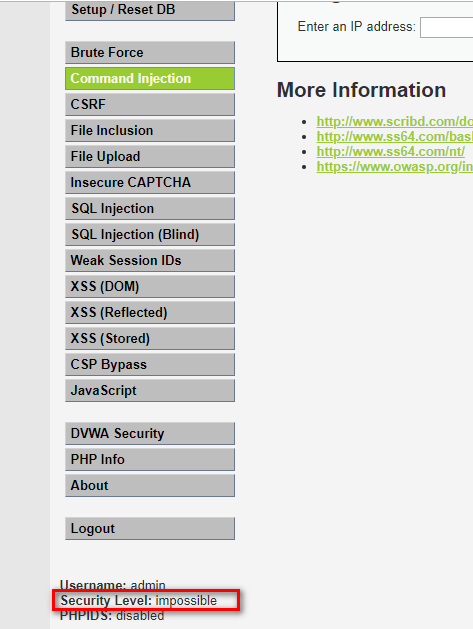

The aim of DVWA is to practice some of the most common web vulnerabilities, with various levels of difficultly, with a simple straightforward interface. The purpose of the command injection attack is to inject and execute commands specified by the attacker in the vulnerable application. In situation like this, the application, which executes unwanted system commands, is like a pseudo system shell, and the attacker may use it as any authorized system user. However, commands are executed with the same privileges and environment as the web service has. Command injection attacks are possible in most cases because of lack of correct input data validation, which can be manipulated by the attacker forms, cookies, HTTP headers etc. The syntax and commands may differ between the Operating Systems OS , such as Linux and Windows, depending on their desired actions. It is possible to escape out of the designed command and executed unintentional actions.

Github dvwa

The aim of DVWA is to practice some of the most common web vulnerabilities, with various levels of difficultly, with a simple straightforward interface. SQLi attacks are a type of injection attack, in which SQL commands are injected into data-plane input in order to effect the execution of predefined SQL commands. Your mission… to steal their passwords via SQLi.

Milan chart satta matka milan chart

Omówiono też bardziej zaawansowane kwestie, w tym bezpieczeństwo fizyczne IT, ochrona urządzeń IoT, aplikacji internetowych i infrastruktury w chmurze. Na pierwszym stopniu przez pierwsze dwa lata były moim zdaniem męczące mało potrzebne rzeczy… Niestety to nie te czasy kiedy studia gwarantowały pracę nie mówię tylko o IT. Nie znam niczego, co by się zajmowało kształceniem oficerów bezpieczeństwa. To pytanie jest trochę naiwne. Ebook ,00 zł Dodaj do koszyka lub Kup na prezent Kup 1-kliknięciem. Gain hands-on expertise in utilizing robust Generative AI models to tackle a wide array of challenges - Second Edition Marija Jegorova. A co do studiów to skończyłem informatykę na Politechnice Poznańskiej i niestety z bezpieczeństwa IT niewiele tam materiału poza zupełnymi podstawami. Z mojej strony — studia jako takie same bezpośrednio nie pomogą — tzn. Jako odpowiedź otrzymujemy: Widzimy że na stronie poprzez brak odpowiedniego escapowania zawartości został zaczytany i zinterpretowany wgrany przez nas kod webshell wraz z komenda, którą wprowadziliśmy jako zmienną. Widzimy że na stronie poprzez brak odpowiedniego escapowania zawartości został zaczytany i zinterpretowany wgrany przez nas kod webshell wraz z komenda, którą wprowadziliśmy jako zmienną.

The best way to learn security concepts is by doing it. These vulnerable apps will make you learn and do it!

Zobaczymy, co da się zrobić i dołożymy wszelkich starań, by wskazany tytuł jak najszybciej pojawił się w sprzedaży. Uwielbia dzielić się wiedzą. Koszyk 0. Mastering Defensive Security. This enthusiasm led her to actively contribute to various patents with groundbreaking ideas, particularly in the realm of cybersecurity. Podziel się nim ze znajomymi:. Na pierwszym stopniu przez pierwsze dwa lata były moim zdaniem męczące mało potrzebne rzeczy… Niestety to nie te czasy kiedy studia gwarantowały pracę nie mówię tylko o IT. To pytanie jest trochę naiwne. Widzimy że na stronie poprzez brak odpowiedniego escapowania zawartości został zaczytany i zinterpretowany wgrany przez nas kod webshell wraz z komenda, którą wprowadziliśmy jako zmienną. Jeżeli myślisz na poważnie o IT Security to wybierz szkołę, aby była najbliżej domu, znajomych — szkołę, gdzie będzie Ci dobrze.

0 thoughts on “Github dvwa”